企業が取り組むべき情報セキュリティ対策。リスクと具体例を解説

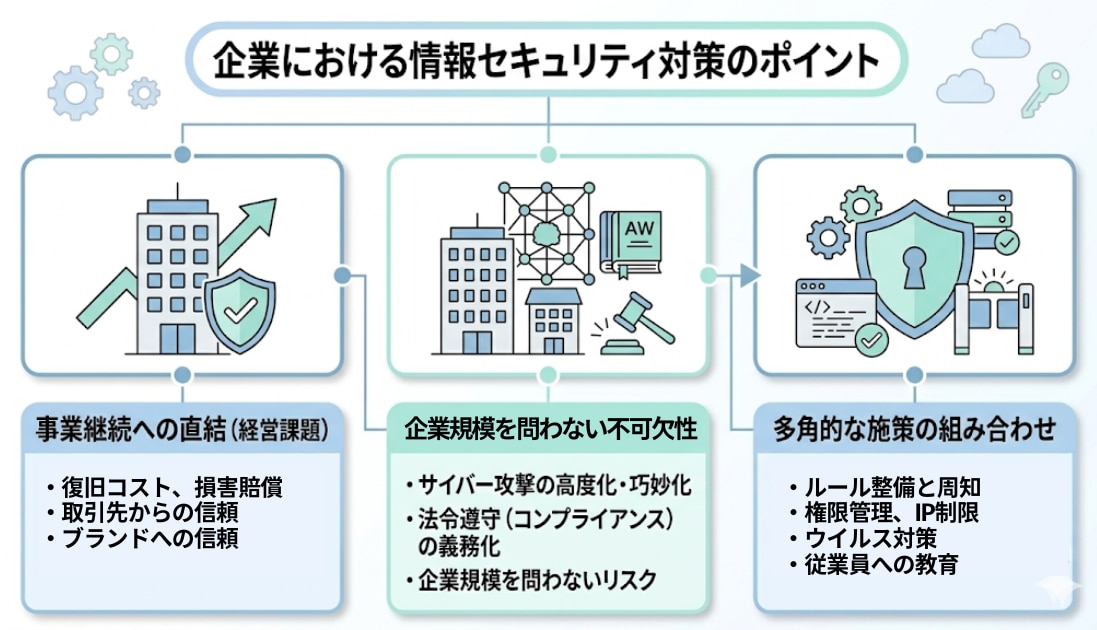

サイバー攻撃の巧妙化や法令対応の義務化により、企業の情報セキュリティ対策は 「実施すればよい」ものではなく、事業継続に直結する経営課題となっています。

とくに中小企業を狙った攻撃が増加しており、規模を問わず対策が急務です。

本記事では、企業が取り組むべき情報セキュリティ対策の基本的な考え方から、 具体的な対策例、インシデント発生時の対応手順まで体系的に解説します。

目次[非表示]

- ・情報セキュリティ対策とは|企業が守るべき情報資産の範囲

- ・企業に情報セキュリティ対策が求められる理由

- ・企業が直面する主な情報セキュリティリスク

- ・企業が実施すべき情報セキュリティ対策の具体例

- ・セキュリティポリシーの策定と周知

- ・アカウント管理とアクセス権限の適切な設定

- ・OS・ソフトウェアの最新化とウイルス対策

- ・データのバックアップ体制の構築

- ・テレワーク・クラウドサービス利用時のルール整備

- ・従業員へのセキュリティ教育・研修の実施

- ・セキュリティインシデント発生時の対応手順

- ・情報セキュリティ対策が進まない企業によくある課題

- ・企業が情報セキュリティ対策を継続するためのポイント

- ・企業の情報セキュリティ対策についてよくある質問

- ・情報セキュリティ対策を自社に定着させるために

情報セキュリティ対策とは|企業が守るべき情報資産の範囲

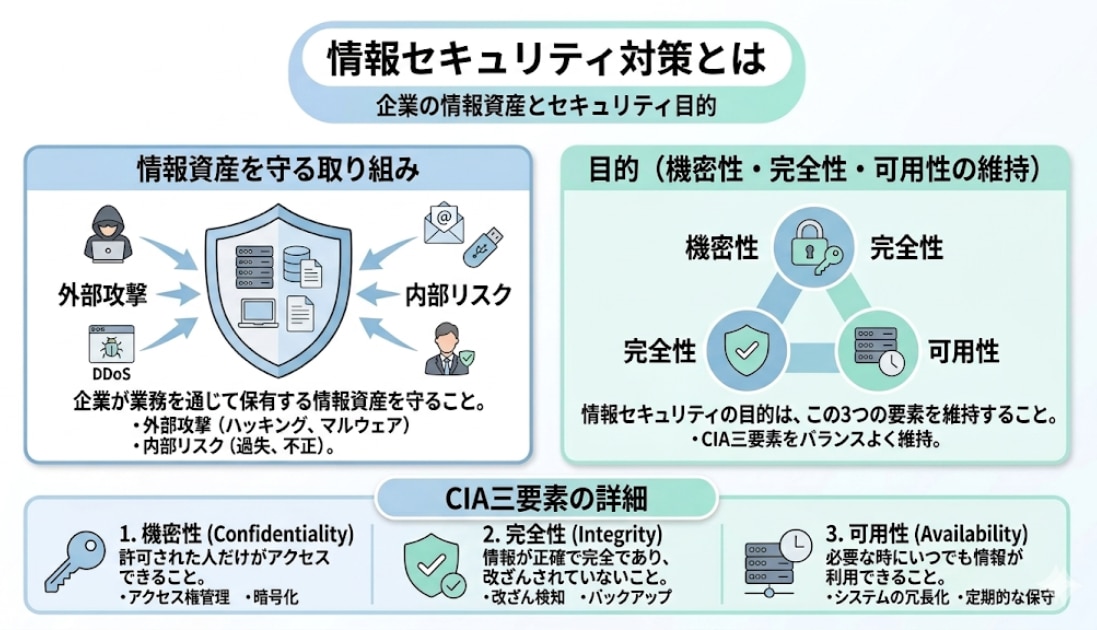

「情報セキュリティ対策」とは、企業が業務を通じて保有する情報資産(顧客データ、従業員情報、契約書、業務システムのログなど)を、外部からの攻撃や内部の過失・不正から守るための取り組み全般をいいます。

単にウイルス対策ソフトを入れることではなく、組織としてのルール整備から技術的な防御、物理的な管理まで、多角的な施策を組み合わせることが求められます。

セキュリティの3要素「CIA」

情報セキュリティの目的は、次の3つの要素を維持することにあります。頭文字をとって「CIA」と呼ばれ、国際規格であるISO/IEC 27001でも基本概念として定義※されています。

要素 | 意味 | 侵害された場合の例 |

|---|---|---|

機密性 | 許可された人だけが情報にアクセスできる状態を保つ | 権限のない社員が顧客の個人情報を閲覧できてしまう |

完全性 | 情報が正確かつ改ざんされていない状態を保つ | 契約データが不正に書き換えられ、気づかないまま運用される |

可用性 | 必要なときに情報やシステムに正常にアクセスできる状態を保つ | サイバー攻撃でシステムが停止し、業務が継続できなくなる |

3つのうち一つでも損なわれれば、業務への影響や顧客・取引先への被害が生じます。

セキュリティ対策を検討する際は、「何を守りたいか」だけでなく、「どの要素が脅かされるリスクがあるか」という視点で整理することが出発点となります。

※出典:日本品質保証機構(JQA)「概要 | ISO/IEC 27001(情報セキュリティ) | ISO認証」

情報セキュリティ対策の基本的な考え方(管理的・技術的・物理的)

情報セキュリティ対策は、性質の異なる3つの層に分けて考えると整理しやすくなります。

技術的な対策だけを強化しても、人や運用のルールが伴わなければ穴が生まれます。3つをバランスよく組み合わせることが重要です。

対策の種類 | 内容 | 具体例 |

|---|---|---|

管理的対策 | 人と組織の仕組みで情報を守る | セキュリティポリシーの策定、従業員教育、アクセス権限のルール化 |

技術的対策 | システムやツールによって情報を守る | ウイルス対策ソフトの導入、通信の暗号化、アクセスログの監視 |

物理的対策 | 物理的な環境で情報を守る | サーバー室への入退室管理、PCの盗難防止ワイヤー、書類の施錠保管 |

たとえば、採用担当者が応募者の個人情報を扱う場面では、下記の3層の対策が揃って初めて、情報が守られる状態といえます。

- 「誰がどのデータにアクセスできるかのルールを定める(管理的)」

- 「システム上でアクセス権限を設定する(技術的)」

- 「履歴書などの紙媒体を鍵のかかるキャビネットに保管する(物理的)」

多層防御の考え方で対策を設計する

前述の「管理的・技術的・物理的」の3分類は対策の"性質"による整理ですが、 多層防御は対策を"配置する場所"によって設計する考え方です。

サイバー攻撃は単一の防御策では防ぎきれないため、「多層防御(Defense in Depth)」 という複数の層で情報を守る設計思想が主流です。

たとえば、Webシステムへのログイン時に「ID・パスワード」に加えて「ワンタイムコード」 を求める多要素認証も、複数の層で守る多層防御の一例です。

- 物理層:サーバー室の入退室管理、PCの盗難対策

- ネットワーク層:ファイアウォール、VPN、通信の暗号化

- 端末層:ウイルス対策ソフト、OSのアップデート

- アプリケーション層:WAF導入、セキュアコーディング

- 人的層:従業員教育、セキュリティポリシーの徹底

一つの層が突破されても、別の層で防御できる状態を作ることで、 被害を最小限に抑えられます。

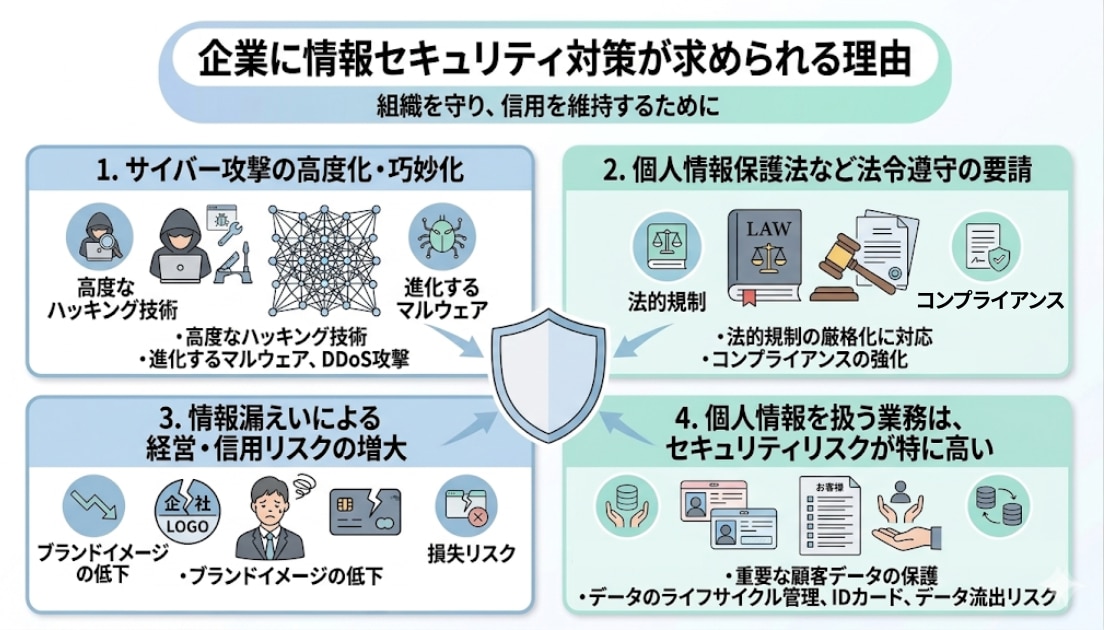

企業に情報セキュリティ対策が求められる理由

企業のデジタル化が加速する中、情報セキュリティ対策はコストではなく、事業継続のための必須インフラとなっています。

サイバー攻撃の高度化・巧妙化

かつてサイバー攻撃は高度な技術を持つ一部の攻撃者によるものでした。

しかし近年はランサムウェアをサービスとして提供する仕組み(RaaS:Ransomware as a Service)が普及し、専門知識がなくても攻撃を実行できる環境になりつつあります。

2024年の国内ランサムウェア被害件数は222件にのぼり、中小企業の被害は前年比37%増加※しました。 攻撃の対象は規模を問わずすべての企業に広がっています。

※出典:警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」

個人情報保護法など法令遵守の要請

2022年4月施行の改正個人情報保護法※により、一定の条件に該当する個人データの漏えいが発生した場合、個人情報保護委員会への報告と本人への通知が法的義務となりました。

報告義務が生じる主な事態は次のとおりです。

該当する事態 | 具体例 |

|---|---|

要配慮個人情報を含む漏えい | 病歴・犯罪歴などが含まれるデータ |

財産的被害が生じるおそれがある漏えい | クレジットカード番号の流出 |

不正アクセスによる漏えい | 外部からの不正侵入によるデータ窃取 |

1,000人を超える大規模漏えい | 顧客データベース全体の流出など |

措置命令違反に対する法人への罰金は最大1億円に引き上げられており、 法令対応の遅れが直接的な経営リスクにつながります。

※出典:個人情報保護委員会「漏えい等報告・本人への通知の義務化について」

情報漏えいによる経営・信用リスクの増大

情報漏えいが発生した場合、システム復旧費用・損害賠償・顧客対応コストに加え、ブランドへの信頼失墜という回復困難なリスクも伴います。

IPAの調査※によると、中小企業におけるサイバーインシデントの被害額は平均73万円で、復旧までに要した期間は平均5.8日、最大で1億円の被害が発生したケースもありました。

「大企業の話」と思いがちですが、規模を問わず1件の被害で事業継続が揺らぐリスクがあります。

※出典:IPA 独立行政法人 情報処理推進機構「「2024年度 中小企業における情報セキュリティ対策に関する実態調査」報告書について」

個人情報を大量に扱う業務における固有のリスク

採用・人事・医療・金融など、大量の個人情報を日常的に扱う業種は、セキュリティリスクが特に高い環境に置かれています。

- データの機密度が高い:氏名・住所・職歴など、流出時の当事者へのダメージが大きい情報を保有している

- アクセス者が多い:複数の担当者が同じデータを参照・編集するため、権限管理が不徹底になりやすい

- 流出経路が多岐にわたる:メール・クラウド・印刷物など、情報が動く場面が多く管理が行き届きにくい

たとえば採用業務では、応募者の個人情報を複数の担当者が日常的に扱います。

誰がどの情報にアクセスできるかを適切に制御できていない場合、内部からの情報持ち出しや操作ミスによる漏えいが起きやすい状態になっています。

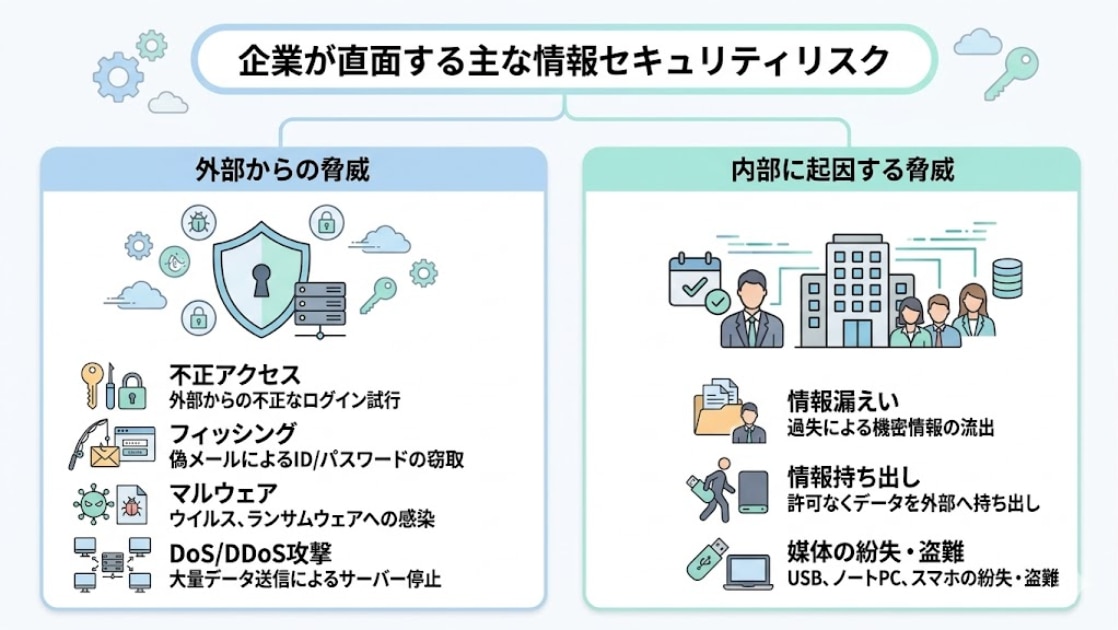

企業が直面する主な情報セキュリティリスク

情報セキュリティのリスクは、外部からの攻撃だけではありません。社内の人的ミスや不正行為も重大な脅威となります。リスクの全体像を把握した上で、対策を講じることが重要です。

外部からの脅威(不正アクセス、フィッシング、マルウェア、DoS/DDoS攻撃)

外部からのサイバー攻撃は年々巧妙化しており、大企業だけでなく中小企業も標的になっています。攻撃の手口は多岐にわたるため、それぞれの特徴を理解しておくことが対策の第一歩です。

- 不正アクセス:脆弱性や盗んだ認証情報を利用してシステムに侵入する

- 標的型攻撃メール・フィッシング:実在する組織や人物を装ったメールで、IDやパスワードを詐取する

- マルウェア・ランサムウェア感染:悪意あるプログラムに感染させ、データの暗号化や破壊を行う

- DoS/DDoS攻撃:大量のアクセスを送りつけてシステムをダウンさせる

これらの攻撃は、採用管理システムや社内ツールへの不正ログインという形でも発生します。「自社は狙われない」という思い込みが、もっとも危険です。

内部に起因する脅威(情報漏えい、情報持ち出し、媒体の紛失・盗難)

外部攻撃と同様に見落とせないのが、社内から生じるリスクです。悪意の有無にかかわらず、従業員の行動が情報漏えいの引き金になるケースは少なくありません。

- 従業員の過失による情報漏えい:メールの誤送信やクラウドの共有設定ミスなど、意図しない情報流出

- 内部不正による情報持ち出し:退職予定者や不満を持つ従業員が、顧客情報や機密データを持ち出す

- デバイス・記録媒体の紛失や盗難:業務用PCやUSBメモリの置き忘れ・盗難による情報流出

内部リスクは「信頼しているから大丈夫」では防げません。アクセス権限の適切な設定や操作ログの記録など、性善説に頼らない仕組みづくりが求められます。

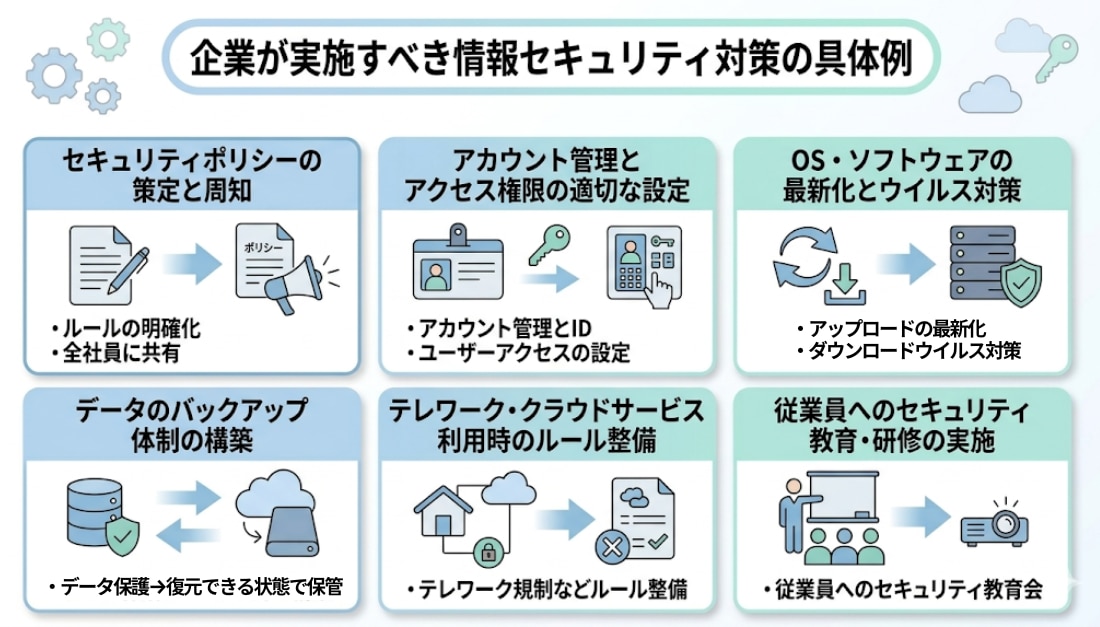

企業が実施すべき情報セキュリティ対策の具体例

情報セキュリティ対策は、個別の施策をばらばらに導入するのではなく、組織全体で体系的に取り組むことが重要です。企業が優先的に実施すべき6つの対策を紹介します。

セキュリティポリシーの策定と周知

情報セキュリティ対策の土台となるのが、組織としてのルールを明文化した「セキュリティポリシー」です。

どの情報を誰が扱えるか、インシデント発生時にどう動くかを事前に定めておくことで、属人的な対応を防げます。作成して終わりではなく、全従業員への周知と定期的な見直しがセットで必要です。

アカウント管理とアクセス権限の適切な設定

必要な人だけが必要な情報にアクセスできる状態を維持することが、情報漏えい防止の基本です。「とりあえず全員に同じ権限」という運用は、内部不正や操作ミスのリスクを高めます。

対策 | 内容 |

|---|---|

権限の最小化 | 業務上必要な範囲にのみアクセスを許可する |

多要素認証の導入 | パスワード単独ではなく、複数の認証手段を組み合わせる |

定期的な棚卸し | 異動・退職時に速やかにアカウントや権限を見直す |

IPアドレス制限 | 社内や許可された環境からのみアクセスできるよう制限する |

たとえば採用管理システムでは、応募者の個人情報を閲覧できる担当者をあらかじめ限定し、不要なアクセスを遮断する設定が有効です。

▶︎採用管理システム「RPM」の情報セキュリティ体制

▶︎採用管理システム「RPM」のIPアドレス制限機能

▶︎採用管理システム「RPM」の権限管理機能

OS・ソフトウェアの最新化とウイルス対策

サイバー攻撃の多くは、OSやソフトウェアの脆弱性を突いて侵入します。アップデートを怠ると、すでに対策済みの脆弱性を抱えたまま運用し続けることになります。

ウイルス対策ソフトの導入と合わせて、下記を定期的に実施しましょう。

- 使用するOS・ブラウザ・業務ソフトのアップデートを自動化または定期実施する

- サポートが終了したOSの使用を速やかに停止する

- ウイルス対策ソフトの定義ファイルを常に最新の状態に保つ

データのバックアップ体制の構築

ランサムウェア感染やシステム障害が発生した際、バックアップがなければデータを取り戻す手段がなくなります。バックアップは「取っている」だけでなく、「確実に復元できる」状態であることが重要です。

運用のポイントとして、バックアップデータは本番環境とは切り離した場所に保管し、定期的に復元テストを実施することが推奨されます。

テレワーク・クラウドサービス利用時のルール整備

テレワークの普及やクラウドサービスの活用により、情報が社外で扱われる機会が増えています。オフィス内と同じ感覚で運用すると、意図せず情報が外部に露出するリスクがあります。

最低限整備すべきルールの例は以下のとおりです。

- 私物端末での業務データへのアクセスを原則禁止にする

- 公共のWi-Fiからの業務システム接続を禁止し、VPNを使用するよう定める

- クラウドストレージの共有設定を定期的に確認し、不要な外部共有を解除する

従業員へのセキュリティ教育・研修の実施

技術的な対策を整えても、従業員の一人ひとりの行動が情報セキュリティの最後の砦となります。標的型メールへの誤クリックや、パスワードの使い回しといったヒューマンエラーは、教育によって大幅に減らすことができます。

年1回の形式的な研修にとどまらず、実際に疑似フィッシングメールを送って反応を確認するなど、実践的な訓練を取り入れることで、現場の意識を継続的に高めることができます。

セキュリティインシデント発生時の対応手順

万全の対策を講じていても、インシデントがゼロになる保証はありません。被害を最小限に抑えるためには、発生後の初動対応と適切な手順の把握が不可欠です。

発生直後に行うべき初動対応

インシデント発覚直後は、被害拡大を防ぐ重要な局面です。焦らず次の順序で対応しましょう。

- 被害端末・システムをネットワークから切り離す(LANケーブルの抜線、Wi-Fiのオフ)

- 電源は原則切らない(ログやメモリ情報が証拠として必要になるため)

- 発見日時・状況をその場でメモする

- 上長・情報システム担当へ即時報告する

自己判断で復旧作業を始めると、証拠が消えたり被害が拡大したりする恐れがあります。

被害状況の調査と原因特定

初動対応の後、何が起き、どこまで被害が及んでいるかを把握します。ログの確認や専門業者への依頼も視野に入れながら、以下の点を調査します。

- どのシステム・データが影響を受けたか

- いつ、どこから侵入・流出が発生したか

- 漏えいした可能性のある個人情報の件数と種類

原因が特定できないまま復旧すると、同じ経路から再び攻撃を受けるリスクがあります。

関係者・監督官庁への報告

個人情報の漏えいが確認された場合、法令に基づく報告義務が生じます。対応が遅れると法的リスクにもつながるため、速やかに報告・通知を行います。

報告先 | タイミング | 内容 |

|---|---|---|

漏えい対象となった本人 | 速やかに | 漏えいした情報の内容と対応状況 |

経営層・取締役会 | 即時 | 被害状況と対応方針 |

取引先・顧客 | 影響範囲に応じて | 事実と今後の対応 |

個人情報保護委員会 | 発覚から概ね3〜5日以内に速報、原則30日以内に確報 | 漏えいの概要・件数・原因など |

再発防止策の策定と実施

原因が特定できたら、同じインシデントを繰り返さないための対策を講じます。「気をつける」という意識論ではなく、仕組みとして防げる体制を整えることが重要です。

- 侵入経路となった脆弱性のパッチ適用やシステム設定の見直し

- アクセス権限・認証方式の再設計

- インシデント対応マニュアルの整備と従業員への周知

- 対応の振り返りと、セキュリティポリシーへの反映

再発防止策は実施して終わりではなく、定期的な見直しと訓練を通じて継続的に改善することが求められます。

情報セキュリティ対策が進まない企業によくある課題

情報セキュリティ対策が重要だとわかっていても、組織的・構造的な壁によって前に進めない企業は少なくありません。技術的な問題よりも、次のような課題が対策の妨げになっているケースがほとんどです。

何をどこまでやればよいか判断できない

セキュリティ対策の情報は多く、「すべてやらなければ」という焦りと「何から手をつければいいかわからない」という迷いが同時に生じやすい状態です。

実際には、自社のリスクの大きさや業務の特性によって優先順位は異なります。自社にとって重要な情報資産を特定し、そこから守る範囲を絞り込むことが、現実的な進め方です。

セキュリティ専任の人材・リソースが不足している

中小・中堅企業の多くでは、セキュリティ業務の専任担当者がおらず、総務や経理など他業務との兼務で対応しているのが実態です。このような状態で生じやすい問題は次のとおりです。

- 日常業務に追われ、対策が後回しになる

- 属人的な知識に依存し、組織として機能しない

- 相談先がわからず、対策や判断を先送りにしてしまう

兼務担当者が業務を抱え込む構造自体が、対策を停滞させる大きな要因です。

経営層の理解や予算が得られない

セキュリティ対策は、効果が目に見えにくいといった特性があります。

「何も起きていないこと」が対策の成果であるため、経営層から「なぜお金をかける必要があるのか」と問われると、担当者側が説明に苦労するケースが少なくありません。

被害が発生してから初めて重要性が認識されるという、典型的な「事後対応」の構造に陥りがちです。予算獲得には、リスクを金額換算して示すなど、経営判断の言語に翻訳する工夫が求められます。

現場の運用が属人化している

ルールやマニュアルを整備しても、実際の運用が特定の担当者の経験や記憶に依存している状態では、その人が異動・退職した途端に管理体制が崩れます。

- パスワードや権限情報が担当者の手元にしかない

- インシデント発生時の対応手順が文書化されていない

- ツールへのアクセス設定が、導入担当者しか把握していない

属人化は「信頼できる人材がいる」という安心感の裏返しでもありますが、組織としてのリスク管理という観点では脆弱な状態です。仕組みとして誰でも対応できる体制への移行が求められます。

企業が情報セキュリティ対策を継続するためのポイント

情報セキュリティ対策は、一度整備すれば終わりではありません。脅威は常に変化するため、継続的に見直し・改善していく仕組みが必要です。

PDCAサイクルで定期的に見直す

セキュリティ対策は導入時点で完成するものではなく、運用しながら継続的に改善していく性質のものです。次のような改善サイクルを定期的に回すことが推奨されます。

- Plan(計画):リスクアセスメントをもとに、対策の優先順位と実施計画を立てる

- Do(実行):セキュリティポリシーの整備、ツール導入、従業員教育を実施する

- Check(評価):インシデントの発生状況やルールの遵守状況を定期的に確認する

- Act(改善):問題点を洗い出し、次の計画に反映する

特に「Check」が抜け落ちやすく、実行後に放置されがちです。定期的な棚卸しの機会を仕組みとして組み込むことが重要です。

経営層を巻き込んだ推進体制を整える

セキュリティ対策を担当者任せにしている限り、予算・権限・人員のいずれも確保しにくい状況が続きます。

経営層がリスクを自分ごととして認識し、意思決定に関与する体制を整えることが、対策を継続させる上での最重要条件です。

経済産業省が策定した「サイバーセキュリティ経営ガイドライン」※でも、経営者がセキュリティ対策を経営課題として位置づけることの重要性が明示されています。担当者が動きやすくなる環境は、経営層の関与なしには生まれません。

※出典:経済産業省「サイバーセキュリティ経営ガイドラインと支援ツール」

外部ツール・専門サービスの活用を検討する

社内リソースだけで対策を完結させようとすると、専門知識の不足や工数不足がボトルネックになります。必要に応じて外部のツールや専門サービスを活用することで、限られたリソースでも一定水準の対策を維持できます。

- セキュリティ診断サービス(自社の脆弱性を第三者視点で洗い出せる)

- マネージドセキュリティサービス(監視・運用を外部に委託できる)

- クラウド型セキュリティツール

外部リソースの活用は担当者の業務効率化が主目的ではなく、限られた体制で対策水準を保つための現実的な判断です。

企業の情報セキュリティ対策についてよくある質問

情報セキュリティ対策の具体的な例は何ですか?

代表的な対策として下記が挙げられます。

- セキュリティポリシーの策定

- ID・パスワード管理の徹底

- アクセス権限の設定

- OS・ソフトウェアの定期更新

- ウイルス対策ソフトの導入

- データのバックアップ

- 従業員教育など

これらを管理的・技術的・物理的の3つの観点から組み合わせて実施することが基本です。

中小企業でもセキュリティ対策は必要ですか?

警察庁の報告によると、2024年のランサムウェア被害のうち約63%が中小企業※であり、対策が手薄な中小企業が攻撃の標的になりやすい傾向が強まっています。

また、取引先からセキュリティ対策の状況を確認・要請されるケースも増えており、規模に関わらず対策は不可欠です。

※出典:警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」

セキュリティ対策の専任担当がいない場合どうすればよいですか?

まず、現在利用しているツールやサービスのセキュリティ設定を見直すことが現実的です。脆弱性がある場合、普段使用する業務システムを、セキュリティ性が担保された製品に乗り換えることも一つの手段でしょう。

対応が難しい領域は、外部専門家への相談も検討してみることをおすすめします。

情報セキュリティ対策を自社に定着させるために

- 情報セキュリティ対策は、機密性・完全性・可用性の3要素を維持するために、管理的・技術的・物理的な対策を組み合わせて実施する

- サイバー攻撃の高度化や法令対応の義務化により、企業規模を問わず対策は不可欠

- 対策を継続させるには、担当者任せにせず経営層を巻き込んだ推進体制を整え、現状を定期的に見直すことが重要

情報セキュリティ対策は、一度整備すれば完了するものではありません。脅威は常に変化しており、組織としての体制づくりと継続的な改善が求められます。

まずは自社の情報資産とリスクを把握し、優先順位をつけて取り組んでいきましょう。